|

|

|

|

|

| Thinking Security(생각하는 보안) : 진화하는 해커를 어떻게 막을 것인가?

|

|

|

|

| ㆍ저 자 |

스티븐 M. 벨로빈

|

| ㆍ역 자 |

고은혜

, 정예원

|

| ㆍ구 분 |

번역서

|

| ㆍ발행일 |

2016년 10월 30일 |

| ㆍ정 가 |

28,000원 |

| ㆍ페이지 |

460 페이지 |

| ㆍISBN |

978-89-5674-705-7 |

| ㆍ난이도 |

중급.상급 |

| ㆍ출판사 |

정보문화사 |

|

|

|

|

|

|

|

|

|

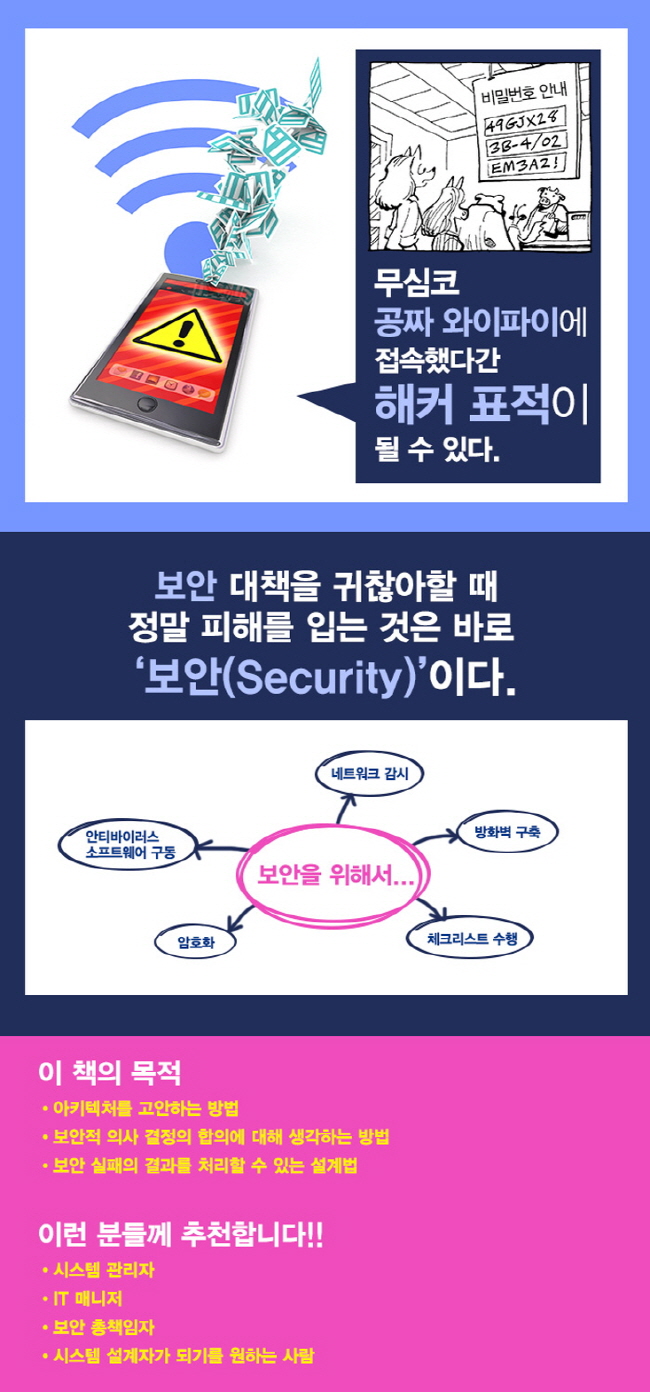

이 책은 보안에 대한 초급 개론서가 아니다. 시스템 관리자, IT 매니저, 보안 총책임자, 시스템 설계자가 되기를 원하는 이들을 위한 대학원 강좌 정도로 생각하면 된다. 필자는 독자들이 방화벽이 무엇인지, 대칭키 암호화와 공용키 암호화의 차이는 무엇인지를 이미 알고 있다고 간주하였다. 아마도 일반적인 체크리스트를 이미 보았을 것이고, 체크리스트를 기반으로 하는 보안 파트너 인증도 받아보았을 것이며, 이에 따른 사전 준비 사항도 대부분 따라보았을 것이다.

이 책에서는 버퍼 오버플로, 크로스 사이트 스크립팅, SQL 인젝션 공격을 어떻게 피하는지에 대해서 설명하지 않는다. 이 책의 목적은 보안적 의사 결정의 합의에 대해 생각하는 방법, 보안 실패의 결과를 처리할 수 있는 설계법, 그리고 아키텍처를 고안하는 방법을 가르치는 것이다. 10년 후 인터넷이 어떻게 변할지, 그때 인기를 끌 서비스나 기기가 무엇인지 필자는 모른다. 하지만 아직 여러분의 차고나 기숙사 방에서 고안해 내는 단계까지도 오지 않은 놀라운 신제품이 계속 나올 것임은 확신한다. 그런 신제품에 어떻게 대항할 것이며, 그런 신제품을 어떻게 보호할 것인가? 체크리스트는 사람들이 정답을 아는 경우에는 유용하지만, 때로는 정답이 없는 것들도 있다.

출판사 서평 출판사 서평

보안이나 네트워크 전문가라면 이미 무엇을 해야 하고, 무엇을 피해야 하는지 잘 알고 있을 것이다. AV 소프트웨어와 방화벽을 구동하고, 시스템을 잠그며, 암호화를 이용하고, 네트워크 트래픽을 감시하고, 모범 사례를 따르고, 값비싼 컨설턴트를 고용해 보지만, 그래도 작업이 잘 돌아가지 않는 경우가 많다. 현재 리스크는 유례없이 커지고 있고, 세계적으로 보안에 가장 중점을 둔 기업까지도 대규모 공격의 희생자가 되고 있다.

저자 스티븐 M. 벨로빈(Steven M. Bellovin)은 《생각하는 보안: 진화하는 해커를 어떻게 막을 것인가?》를 통해 보안에 대한 새로운 발상법을 알려주고 있다. 전 세계적으로 유명한 보안 전문가 벨로빈은 여러분이 하고 있는 일을 ‘왜’ 해야 하는지 분명하게 설명해 준다. 매우 중요한 인적 요소의 영향을 포함해서 보안을 시스템적 문제로 이해할 수 있도록 도와주고, 실제의 위협에 대한 대응책을 어떻게 결합시켜야 하는지에 대해서 제시해 준다. 또한 가능한 공격을 막는 것에 멈추지 않고 실패의 결과까지 처리할 수 있는 보안 아키텍처 설계법도 배울 수 있다. 아울러 당신의 기존 아키텍처에 새로운 보안 제품을 언제 투입해야 할지와 투입해서는 안 될 때가 언제인지에 대해서도 안내해 준다.

베스트셀러 《Firewalls and Internet Security》의 공동 저자이기도 한 벨로빈은 1971년에 처음으로 해커들을 잡아냈다. 이후 그는 이러한 오랜 경험을 바탕으로 SSO와 BYOD(Bring Your Own Device, 직원이 직장에 가져와서 사용하는 기기)의 연합인증뿐만 아니라 가상화와 클라우드 보안에 이르기까지 다양한 이슈에 대해 행동으로 옮길 수 있는 최신 가이드를 제공하고 있다.

‘완벽한 보안’은 불가능하다. 하지만 지금보다 훨씬 효율적인 보안 시스템을 구축하고 운영하는 것은 가능하다. 《생각하는 보안: 진화하는 해커를 어떻게 막을 것인가?》가 완벽한 보안이 실현될 수 있도록 여러분을 도와줄 것이다.

|

| |

|

|

지은이 | 스티븐 M. 벨로빈

콜롬비아대학교의 컴퓨터과학과 교수인 스티븐 M. 벨로빈은 인터넷 보안 분야에서 활발하게 활동하고 있다. 그는 유즈닉스 평생 공로상(Usenix Lifetime Achievement Award)과 NIST/NSA 국립 컴퓨터 시스템 보안상을 수상했다. 국립엔지니어링학회(National Academy of Engineering)와 사이버보안 명예의전당(Cybersecurity Hall of Fame)의 멤버이고, 연방통상위원회의 기술 담당 대표와 인터넷엔지니어링태스크포스(Internet Engineering Task Force)의 보안 담당 이사를 지내기도 했다. 그의 공저 《Firewalls and Internet Security》는 현재 2쇄가 절찬리에 판매중이다(Addison-Wesley, 2003).

옮긴이 | 고은혜

동국대학교에서 영어영문학을 전공했다. 졸업 후 12년간 서구권 TV 애니메이션 제작사에서 통번역을 담당하면서 미디어 콘텐츠 분야의 경력을 쌓았다. 이후 게임 개발/퍼블리셔 웹젠(Webzen)을 시작으로 게임 분야로 자리를 옮겨, 미국의 게임 개발사 라이엇 게임즈(Riot Games)에서는 4년여간 인기 온라인 게임 〈리그 오브 레전드(League of Legends)〉의 한국 런칭부터 제반 게임 콘텐츠의 한글화 작업을 총괄했다. 현재는 프리랜서 번역가로 게임 콘텐츠를 비롯한 다양한 IT 서적을 번역하고 있다. 독립 IT 기술자의 저술 강연 상호부조 네트워크 GoDev의 일원이다.

감역 | 정예원

호주의 뉴캐슬 대학교와 시드니 대학원에서 IT를 전공했으며, 2012년 졸업 후 우리에프아이에스(Woori financial information systems)에 입사했다. 3년 반 동안 시스템 적용부와 정보보안부에서 네트워크 보안 장비 운영 담당자로 재직했으며, 현재는 필립모리스의 IPG(Information Protection and Governance) 클러스터에 소속되어, 한국 필립모리스의 정보보안을 담당하고 있다.

|

| |

| |

|

|

| |

|

|

|

|

|